微軟(Microsoft)近日發布2026年2月例行安全更新,修補共58項漏洞,其中包括一項影響Windows記事本(Notepad)的高危遠端程式碼執行漏洞(CVE-2026-20841)。該漏洞在通用弱點評分系統(CVSS)中獲得8.8分高分評級,屬於高風險級別。安全專家指出,黑客只需誘導用戶開啟包含惡意內容的Markdown檔案並點擊其中連結,即可取得系統控制權。

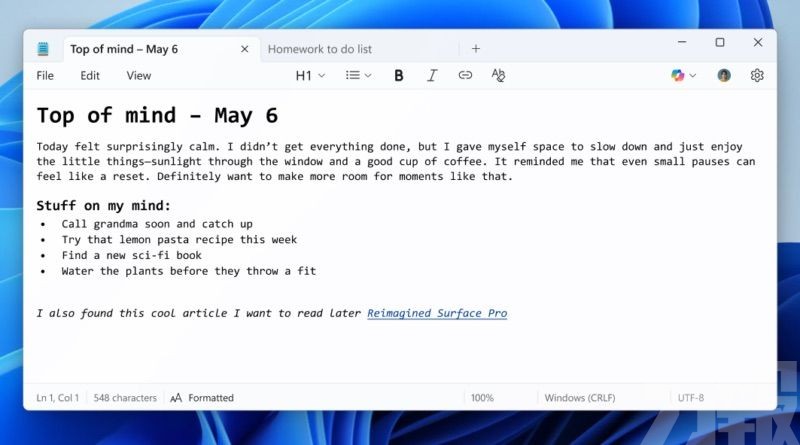

此次漏洞源於微軟近年為記事本加入的Markdown支援功能。2025年,微軟為現代版Notepad加入Markdown渲染能力,讓用戶可直接開啟及瀏覽這類輕量級標記語言文件。然而研究人員發現,記事本在處理Markdown超連結時,未能妥善驗證協議處理器(protocol handler),形成安全缺口。

黑客可在惡意.md檔案中嵌入特製連結,當用戶開啟檔案並點擊該連結時,記事本會啟動未經驗證的協議處理器,從遠端伺服器下載並執行程式碼。整個過程毋須額外授權或警示。若受害者帳戶具備管理員權限,黑客便可完全接管系統,包括安裝惡意程式、竊取資料或建立持久性後門。

僅影響Microsoft Store版本

值得注意的是,此漏洞僅影響Microsoft Store版本的現代Notepad應用程式,不涉及傳統Notepad.exe。由於新版本記事本已在Windows 11中廣泛部署,幾乎所有使用現代版本的Windows工作站均可能受影響。

微軟已於2月10日透過Windows累積更新及Microsoft Store發布修補程式,將Notepad更新至11.2510或以上版本。公司建議用戶啟用自動更新機制,確保系統及應用程式維持最新狀態。此次2月安全更新共修補58項漏洞,其中包括6項已被黑客利用的零日漏洞。

功能擴張引發安全爭議

此次事件亦引發社群對記事本功能擴張的討論。記事本原本定位為輕量、簡潔的純文字編輯器,但近年微軟陸續加入Copilot AI文字重寫、Markdown支援及雲端整合等功能,令部分用戶質疑其偏離原始設計初衷。

安全研究員Haifei Li在社交平台諷刺指出:「誰能想到功能越多,漏洞也會越多?」惡意軟體追蹤組織VX-Underground亦評論稱:「Windows 11 AI記事本出現遠端程式碼執行漏洞。流行觀點:文字編輯器不需要網路功能。」言論直指微軟為記事本加入網絡與AI功能增加了攻擊面。

西班牙加泰隆尼亞理工大學電腦工程師Manel Rodero則批評,微軟正將記事本轉變為臃腫且緩慢的工具,「我們只需要一個可以開啟文字檔案的應用程式,而不是一個帶來安全風險的AI驅動編輯器。」

分析認為,此次漏洞再次凸顯在傳統工具中加入網絡與AI功能所帶來的安全風險。隨着軟件持續升級與功能整合,如何在創新與安全之間取得平衡,將成為科技企業面臨的重要課題。 (編輯部)